Impossible de n’y avoir jamais été confronté ! Les arnaques, tentatives frauduleuses, sont omniprésentes sur Internet. Après avoir décrypté la pratique du “slamming” dans un de nos précédents articles, découvrez le “phishing” ou “hameçonnage” ainsi que les bonnes pratiques permettant de s’en prévenir.

Qu’est-ce que le phishing ou l’hameçonnage ?

Il s’agit d’une technique d’abus qui a pour but d’attirer les victimes vers un site web qui ressemble en tout point à un site web qu’elles connaissent. Leur but ? Dérober des informations confidentielles. Comment les fraudeurs y parviennent-ils ?

Tout d’abord, les hameçonneurs doivent créer une réplique du site web dont ils cherchent à détourner le trafic. Ce site doublon servira à duper les internautes en les invitant à saisir leurs informations de connexion. Grâce à ces informations d’authentification, le hameçonneur a tout le loisir d’utiliser ces données à son profit. Il peut par exemple accéder à des services en se faisant passer pour une de ses victimes. Il peut également détourner des informations confidentielles présentes sur certains espaces personnels comme des coordonnées bancaires.

Mais avant toute chose, cette personne malveillante doit attirer l’internaute sur son site pirate. Il s’agit d’une technique dite “d’ingénierie sociale”. C’est-à-dire qu’elle repose sur une “défaillance” humaine plutôt que technique. Le pirate mise tout simplement sur le manque d’attention, la bonne foi de l’internaute.

Comment ces personnes malveillantes convainquent les internautes de visiter leur site pirate ? Plusieurs techniques existent, mais la plus fréquente reste le mail. Voici donc quelques conseils vous permettant de reconnaître ces mails frauduleux et donc de vous prévenir de ces tentatives d’escroquerie.

“Le propre du phishing est d’être le plus proche de l’original, il ne faut donc pas s’arrêter à ce que l’on voit, sous peine de se faire avoir.”

Nos 8 conseils clé pour se prémunir des tentatives de phishing !

L’expéditeur

1. Ne faites jamais confiance au nom de l’expéditeur !

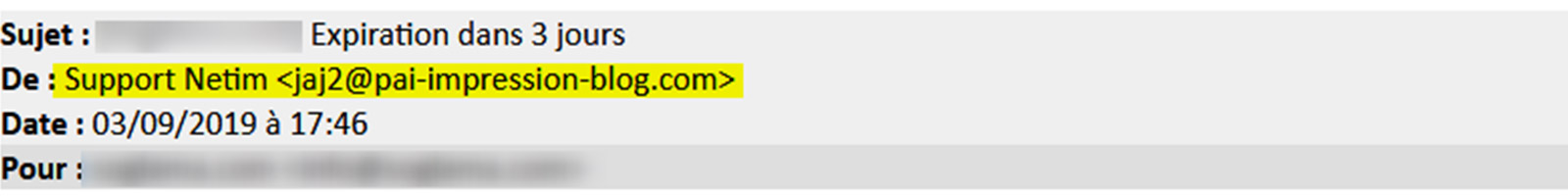

Rien n’est plus simple que de créer ou falsifier une adresse mail. Gardez en tête que certains clients mails n’affichent pas par défaut l’adresse mail dans son intégralité mais simplement le “Nom-Prénom” de l’expéditeur. Une première phase de vérification pourrait donc être de contrôler la concordance entre l’adresse mail et le “Nom-Prénom” affiché.

Dans cet exemple on remarque bien que “Support Netim” est en réalité une adresse sans rapport avec notre entreprise.

Mais les escrocs sont loin d’être ignares en informatique et il reste, malgré tout, aisé de modifier une adresse mail. La méfiance est donc de mise : ne prenez pas ce que vous voyez pour acquis. Vous seriez étonné de la facilité que l’on peut avoir à se faire passer pour quelqu’un d’autre sur le web !

Le corps du mail

2. N’ouvrez jamais de pièces jointes d’un expéditeur inconnu.

Attention ! Une pièce jointe envoyée par une personne malveillante peut faire d’énorme dégât une fois ouverte et/ou exécutée. Il est donc vivement déconseillé d’ouvrir toute pièce jointe provenant d’un expéditeur inconnu ou douteux.

3. Ne vous laissez pas impressionner par un ton alarmiste !

N’agissez jamais dans l’urgence, les pirates jouent sur les peurs de leurs victimes potentielles. Si un service vous invite à agir rapidement sans annonce préalable, méfiez-vous ! Vous recevrez toujours plusieurs relances en amont de la date butoir.

4. Ne transmettez jamais votre mot de passe par email

Ne donnez jamais votre mot de passe en réponse à un email. Les entreprises ne sont pas supposées stocker votre mot de passe, il ne peut donc s’agir d’une méthode d’authentification fiable.

Les liens externes

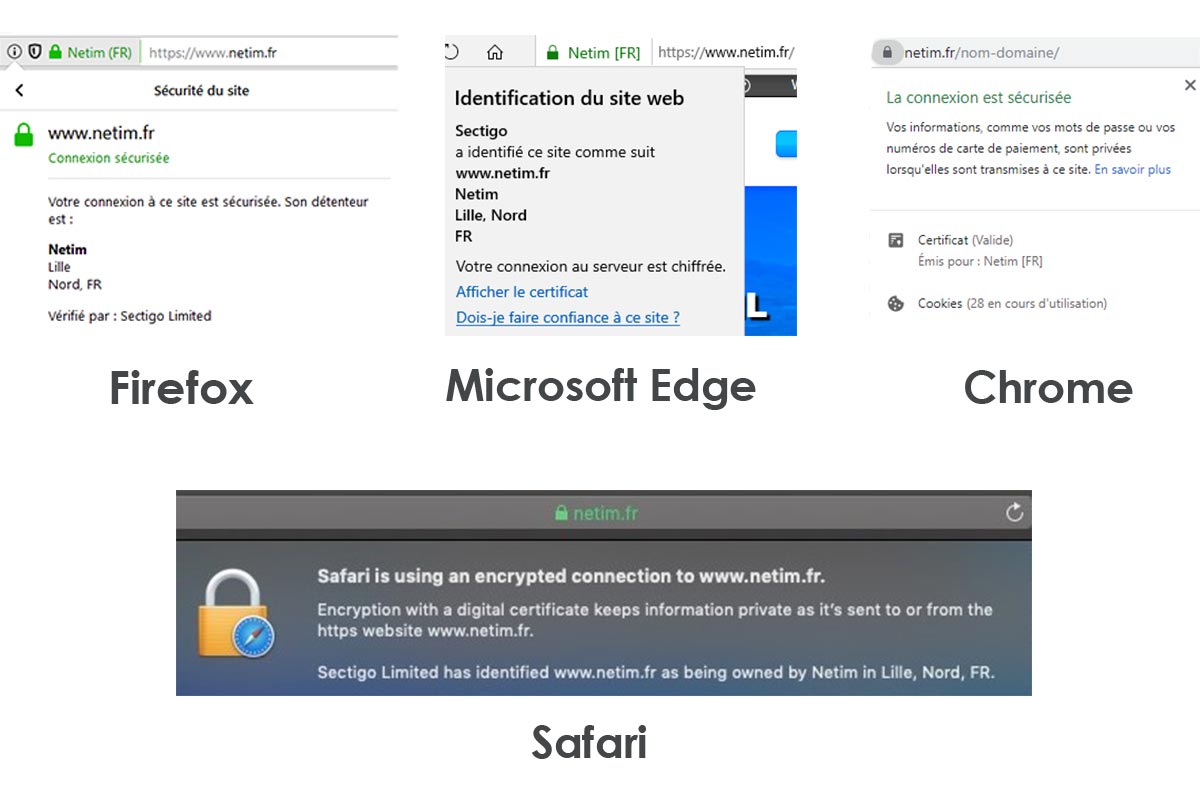

5. Vérifiez la connexion sécurisée des liens hypertextes.

Les connexions sécurisées sont la nouvelle norme pour toute entreprise. Ces connexions sécurisées se manifestent sous plusieurs formes et avec différents degrés : DV (Domain Validation), EV (Extended Validation). Certaines de ces normes sont plus ou moins faciles à obtenir, notamment les DV qui peuvent s’obtenir sans aucune vérification concernant le titulaire. Elles ne sont donc pas systématiquement un gage d’authenticité.

Retenez néanmoins qu’une absence de connexion sécurisée est, dans la plupart des cas, synonyme de malveillance.

Si un mail vous invite à vous connecter directement vers un paiement (même sécurisé), préférez toujours vous connecter indépendamment sur votre espace client plutôt que de suivre le lien présent dans le corps du mail.

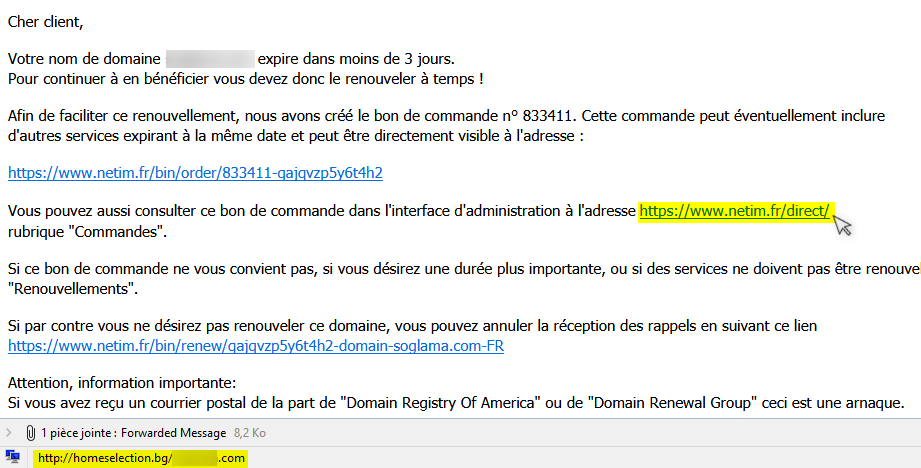

6. Vérifiez la concordance entre les liens hypertextes du corps de mail avec les URLs vers lesquelles ils renvoient.

Lorsqu’un mail suspicieux vous invite à cliquer sur un lien afin de ressaisir vos informations personnelles, il est plus que conseillé de vérifier l’adresse exacte du site vers lequel il renvoie. Comment le faire sans risque ? Il vous suffit de passer la souris sur le lien (sans cliquer), vous verrez en bas de la page s’afficher l’adresse vers laquelle vous serez renvoyé.

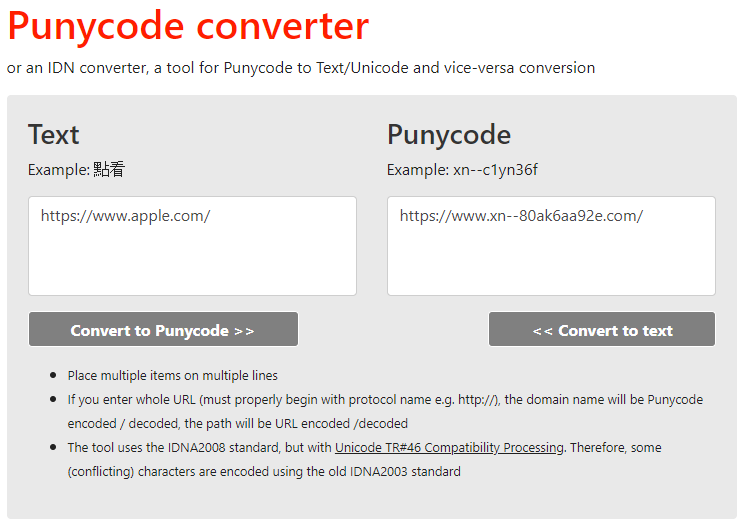

7. Méfiez-vous des IDNs !

IDN est l’acronyme de Internationalized Domain Name. Cela fait donc référence à des caractères spéciaux : lettres accentuées, caractères non latins etc. Quel rapport avec le phishing ? Ces caractères permettent de falsifier visuellement une URL grâce à des homoglyphes (caractère typographique semblant similaire à un autre).

Par exemple, https://www.аррӏе.com/ ressemble en tout point au site de l’entreprise à la pomme. Il s’agit en réalité d’un domaine composé d’IDN et donne une fois retranscrit : https://www.xn--80ak6aa92e.com/. Plutôt impressionnant n’est-ce pas ?

Un autre exemple bien connu est celui de la compagnie Air France qui a vu son site se faire détourner par l’utilisation de caractères spéciaux comme le ą. Le point en dessous du “a” s’effaçant une fois le lien actif.

8. Attention aux URLs raccourcies !

Une façon de duper l’internaute est également d’utiliser des URLs raccourcies comme bit.ly, goo.gl etc. Si vous avez le moindre doute quant à la véracité d’un mail que vous avez reçu ne suivez pas ces liens raccourcis.

En résumé !

- A l’expéditeur

- Au contenu de l’email

- Un mail vous demandant d’agir dans l’urgence

- Aux pièces jointes incluses dans l’email

- Aux liens présents dans l’email

- URLs raccourcies

- Au cadenas et à la présence du HTTPS

- Au nom de domaine que l’on voit

- Ne jamais avoir confiance et vous rendre manuellement sur le site souhaité !

Pour aller plus loin …

De nombreuses sortes d’abus existent sur Internet et il est, bien souvent, compliqué de stopper les excès de certaines personnes malintentionnées. La meilleure des défenses face à ce type d’escroquerie est la vigilance d’une part, et l’information d’autre part. De nombreuses pratiques frauduleuses n’ont pas de définition juridique précise, ce qui permet à ces pirates de poursuivre leurs actions.

Google a mis en place un quizz pour apprendre à lutter contre le phishing. Une preuve de plus que ce type d’attaques concernent même les plus grands noms du web ! Saurez-vous détecter les tentatives de phishing ? Faites le test pour en savoir plus !

Si vous souhaitez en savoir plus sur les différents abus existants, n’hésitez pas à consulter notre article “Attention au “slamming”, une pratique d’arnaque aux noms de domaine !”